در دنیای پیچیده و بهسرعت در حال رشد فناوری اطلاعات، امنیت سایبری یکی از مهمترین موضوعاتی است که باید مورد توجه قرار گیرد. از میان انواع حملات سایبری، حملات داس (DoS) و دیداس (DDoS) از شایعترین تهدیداتی هستند که میتوانند سیستمها، شبکهها و وبسایتها را به طور کامل از دسترس خارج کنند. این مقاله به شما توضیح میدهد که حمله داس و دیداس چیست و چگونه عمل میکنند، چه تفاوتی با یکدیگر دارند و چگونه میتوان از آنها جلوگیری کرد.

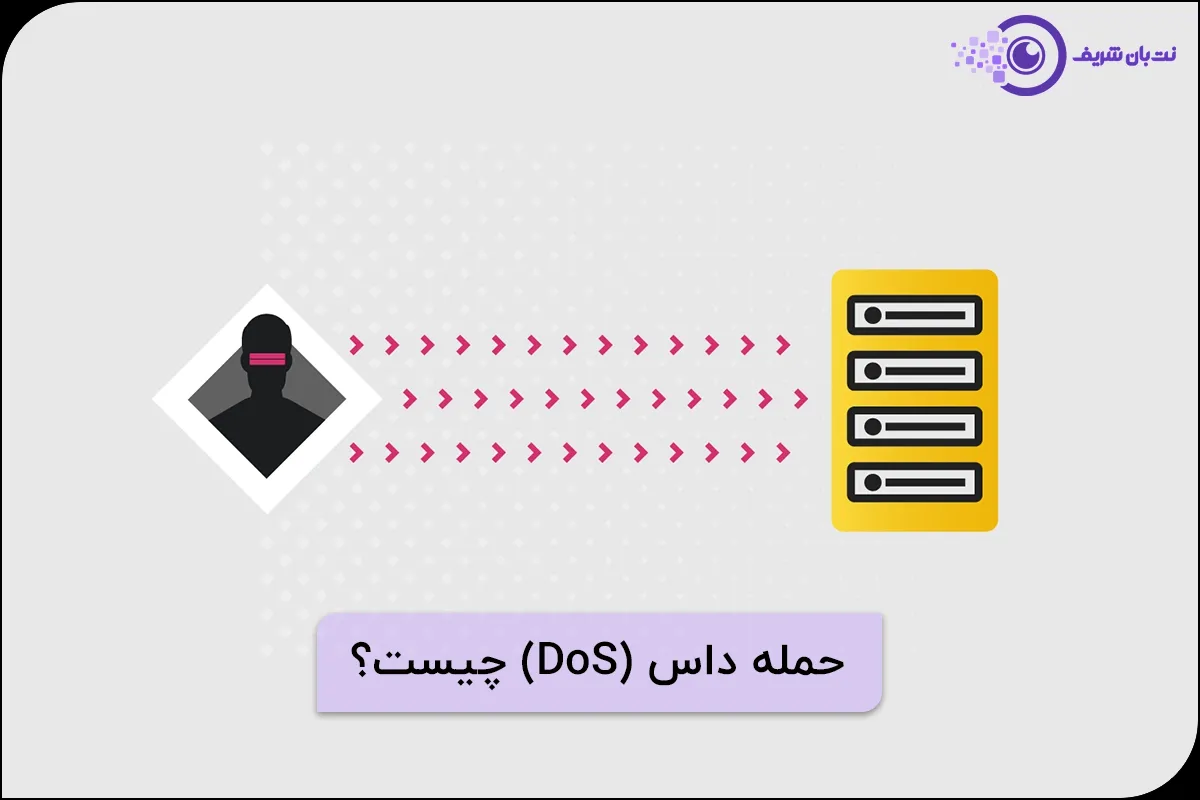

حمله داس (DoS) چیست؟

حمله داس یا Denial of Service، به معنای واقعی کلمه یعنی “محرومسازی از سرویس”. در این نوع حمله، مهاجم با ارسال حجم عظیمی از درخواستها به یک سرور، شبکه یا سیستم خاص، منابع آن را اشباع میکند. در نتیجه، این منابع برای کاربران عادی غیرقابل دسترس میشوند. این نوع حمله اغلب از یک مبدا واحد انجام میشود و هدف آن مختل کردن عملیات عادی سرویس است. دقت داشته باشید که حمله داس فقط با استفاده از یک کامپیوتر انجام میشود و تنها یک یا تعداد معدودی کامپیوتر کار ارسال ترافیک به سرور هدف را انجام میدهد.

حمله داس چگونه کار میکند؟

برای مثال تصور کنید که در یک رستوران معروف فقط یک صندوق وجود دارد و مشتریان باید به نوبت سفارش خود را ثبت کنند. حالا یک نفر (مهاجم) وارد رستوران میشود و بارها و بارها در صف میایستد و سفارشهای بیمعنی یا غیرواقعی ثبت میکند. صندوقدار تمام زمان خود را صرف این فرد میکند و نمیتواند به مشتریان واقعی رسیدگی کند. مشتریان واقعی خسته میشوند و رستوران را ترک میکنند. رستوران همچنان باز است، اما عملاً نمیتواند خدماتی ارائه دهد.

- ارسال درخواستهای بیش از حد: مهاجم تعداد بسیار زیادی درخواست به سرور ارسال میکند. سرور سعی میکند تمام این درخواستها را پردازش کند، اما منابع آن (مانند CPU، RAM، یا پهنای باند) به سرعت تمام میشود.

- مصرف منابع حیاتی: منابعی مثل پهنای باند، حافظه یا ظرفیت پردازش سرور به طور کامل مصرف میشوند. در نتیجه، سرور نمیتواند درخواستهای جدید (از کاربران واقعی) را مدیریت کند.

- ایجاد اختلال در سرویسدهی: کاربران عادی ممکن است با کندی، قطع ارتباط یا خطای کامل مواجه شوند.

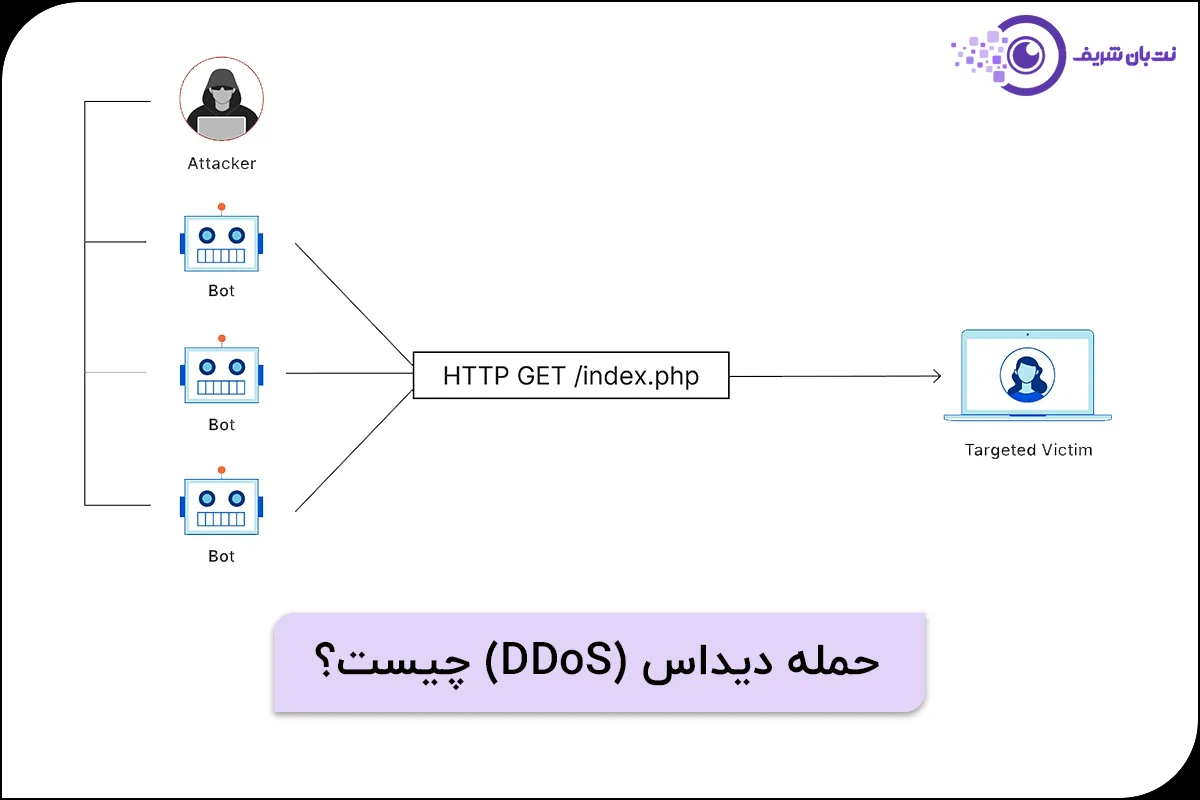

حمله دیداس (DDoS) چیست؟

حمله دیداس یا Distributed Denial of Service نسخهای پیشرفتهتر و پیچیدهتر از حمله داس است. در این نوع حمله، مهاجم از چندین منبع برای ارسال درخواستهای مخرب به سرور یا سیستم هدف استفاده میکند. این منابع معمولاً از طریق شبکهای از دستگاههای آلوده که به آنها “باتنت” گفته میشود، سازماندهی میشوند. این دستگاهها که میتوانند کامپیوترها، گوشیهای هوشمند یا دستگاههای اینترنت اشیا باشند، بدون اطلاع صاحبانشان برای حمله به هدف مورد استفاده قرار میگیرند.

حمله دیداس چگونه کار میکند؟

طبق مثال قبل، تصور کنید که در همان رستوران معروف فقط یک صندوق وجود دارد و مشتریان باید به نوبت سفارش خود را ثبت کنند. این بار نه فقط یک نفر، بلکه صدها یا هزاران نفر (مهاجمان) از نقاط مختلف هماهنگ شدهاند و همه با هم صف را اشغال میکنند. هر کدام از این افراد سفارشهای بیمعنی یا تکراری میدهند. افراد واقعی که قصد سفارش دارند، پشت این صف طولانی میمانند و نمیتوانند به صندوق برسند. در این حالت، مقابله با این حمله سختتر میشود، چون تعداد مهاجمان بسیار زیاد است و شناسایی آنها دشوارتر خواهد بود.

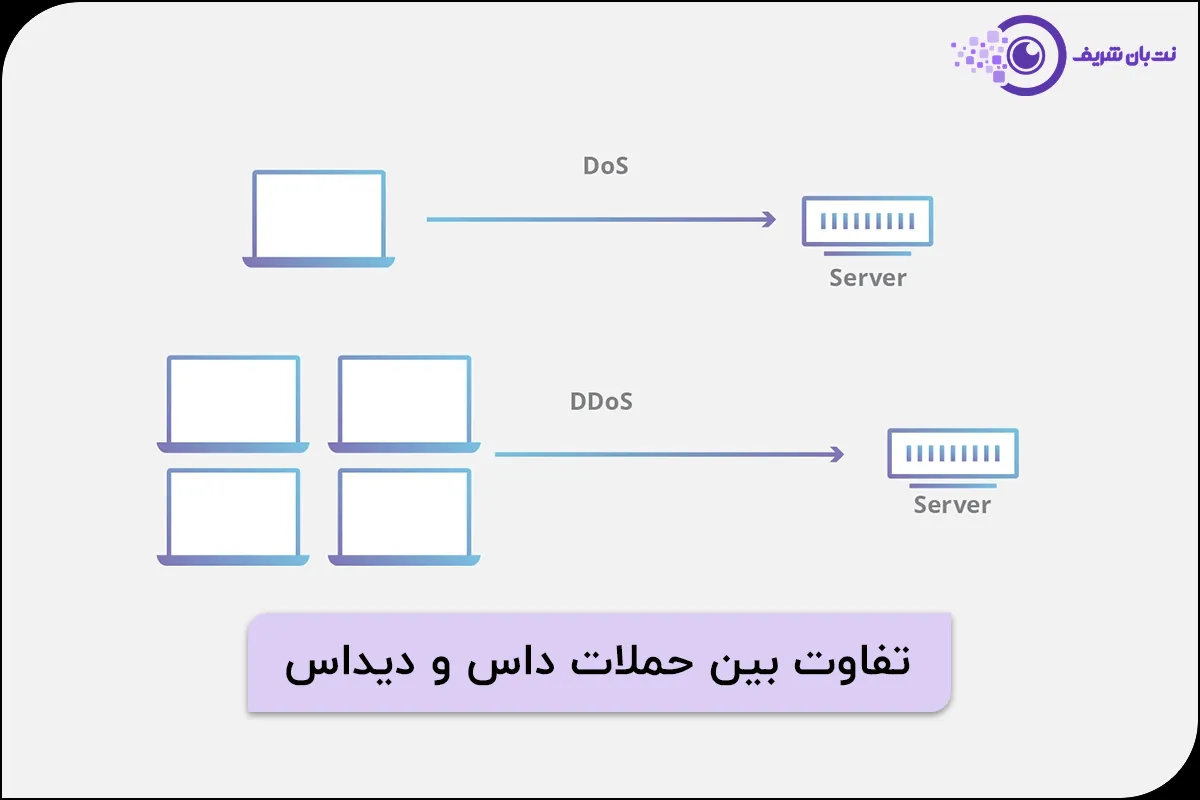

تفاوت بین حملات داس و دیداس

تفاوت اصلی بین حملات DoS و DDoS در تعداد منابع مهاجم است. در حمله داس، تنها یک سیستم مسئول ارسال درخواستهای مخرب است، اما در حمله دیداس، مهاجم از شبکهای از سیستمها (باتنت) استفاده میکند. این ویژگی حملات دیداس را بسیار پیچیدهتر و خطرناکتر میکند.

تفاوتهای کلیدی:

- منابع حمله: داس از یک منبع استفاده میکند؛ دیداس از چندین منبع.

- میزان ترافیک: دیداس میتواند حجم بسیار بالاتری از ترافیک را ایجاد کند.

- شناسایی: شناسایی و مسدود کردن حملات دیداس دشوارتر است. زیرا ترافیک از منابع مختلف ارسال میشود.

انواع حمله داس و دیداس

حمله داس و دیداس میتوانند بر اساس روش اجرا و نوع هدف به چند دسته تقسیم شوند. در ادامه به برخی از این انواع اشاره میکنیم:

1. حملات لایه شبکه (Network Layer Attack)

در این نوع حمله، مهاجم با ارسال حجم عظیمی از بستههای داده به شبکه هدف، آن را اشباع میکند. حملات SYN Flood و ICMP Flood از نمونههای رایج این دسته هستند.

۲. حملات لایه کاربرد (Application Layer Attack)

این نوع حملات، لایه کاربردی مانند وبسرورها یا پایگاههای داده را هدف قرار میدهند. مهاجم با ارسال درخواستهای پیچیده، منابع سیستم را مشغول نگه داشته و باعث کاهش سرعت یا از کار افتادن سرویس میشود.

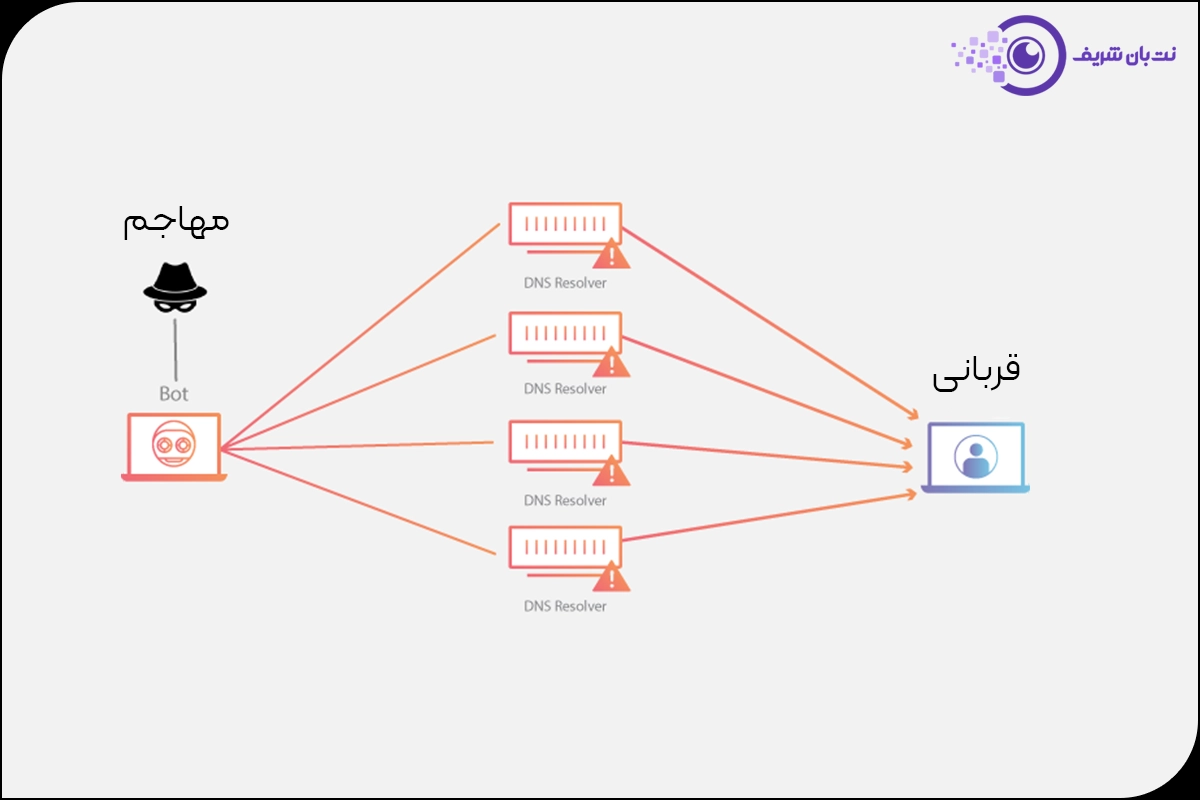

۳. حملات تقویتی (Amplification Attack)

حملات تقویتی یکی از روشهای پیچیده در حملات دیداس است که با بهرهگیری از سرویسهای واسطهای مانند DNS یا NTP انجام میشود. این سرویسها به گونهای طراحی شدهاند که در پاسخ به یک درخواست ساده یا مختصر، اطلاعات بسیار بیشتری ارائه میدهند. مهاجم با ارسال درخواستهای جعلی از طریق این سرویسها، پاسخهای حجیم آنها را به سمت هدف هدایت میکند. به بیان دیگر، مهاجم با صرف کمترین انرژی و ارسال درخواستهای محدود، حجم عظیمی از داده را به سمت قربانی روانه میکند و منابع آن را اشباع کرده و از دسترس خارج میکند.این حملات به دلیل استفاده از تقویت طبیعی سرویسهای واسطه، اثرگذاری بالایی دارند و شناسایی منشأ آنها بسیار دشوار است.

۴. حملات ترکیبی (Hybrid Attack)

این نوع حمله، ترکیبی از روشهای مختلف است. برای مثال، مهاجم ممکن است بهصورت همزمان از حملات لایه شبکه و لایه کاربردی استفاده کند تا تاثیر بیشتری داشته باشد.

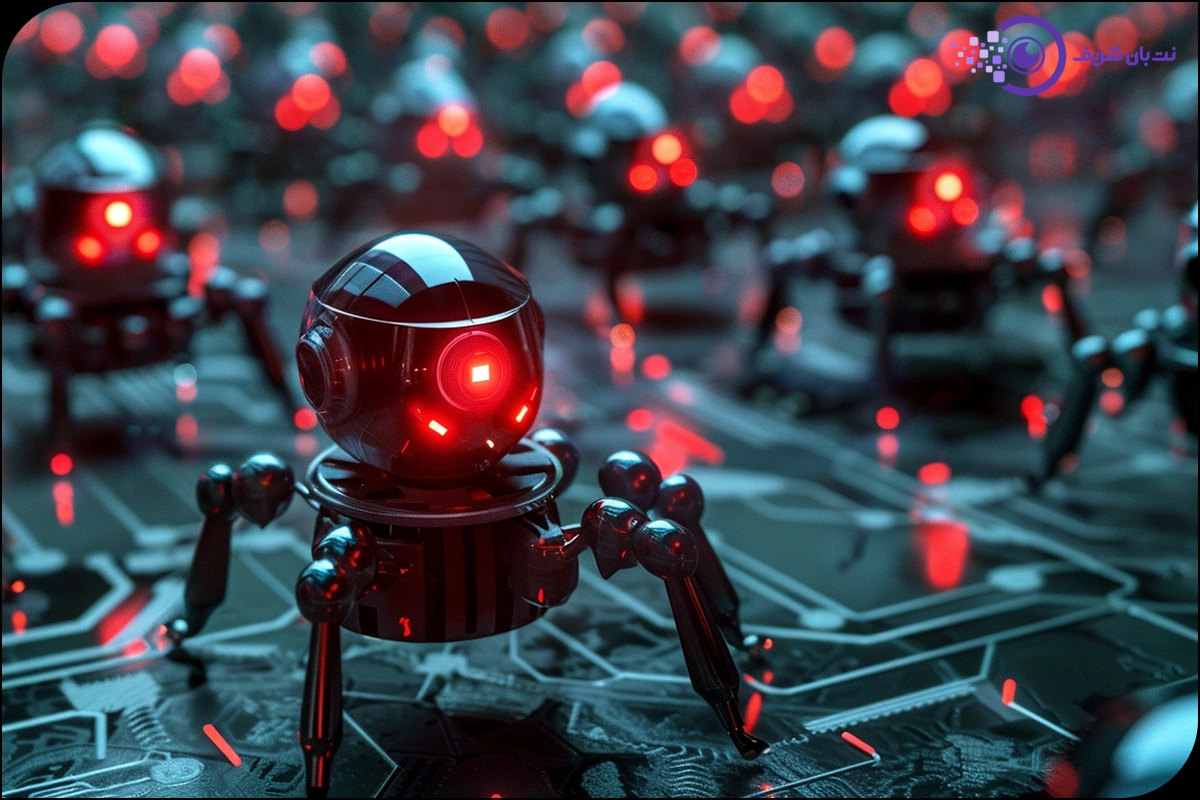

ابزارهای مخرب: باتنتها

یکی از مهمترین ابزارهای مورد استفاده در حملات دیداس، باتنتها هستند. باتنت به گروهی از دستگاههای آلوده گفته میشود که بدون اطلاع صاحبانشان تحت کنترل مهاجم قرار میگیرند. این دستگاهها میتوانند کامپیوترهای شخصی، گوشیهای هوشمند یا حتی دستگاههای سادهای مانند دوربینهای مداربسته باشند. مهاجمان از این دستگاهها برای ارسال حجم عظیمی از درخواستها به قربانی استفاده میکنند. در اینجاست که اطلاع از روشهای افزایش امنیت اپلیکیشن و سیستمهای کامپیوتر شخصی اهمیت بیشتری پیدا میکند.

نمونههایی از حملات دیداس مشهور

در سالهای اخیر، حملات DDoS بزرگی رخ دادهاند که تاثیرات قابلتوجهی در سایبر سکیوریتی داشتهاند. برخی از این حملات شامل موارد زیر میشوند:

- حمله باتنت Mirai (سال ۲۰۱۶): این حمله که یکی از بزرگترین حملات دیداس تاریخ بود، از یک باتنت عظیم متشکل از دستگاههای اینترنت اشیا (IoT) استفاده کرد. این حمله سایتهای بزرگی مانند “Krebs on Security” را تحت تاثیر قرار داد.

- حمله به Dyn (سال ۲۰۱۶): این حمله به یکی از ارائهدهندگان DNS بزرگ به نام Dyn انجام شد که باعث قطع دسترسی به وبسایتهای مهمی مانند توییتر، نتفلیکس و ردیت شد.

- حمله GitHub (سال ۲۰۱۸): در این حمله، ترافیکی با حجم ۱.۳ ترابیت در ثانیه به یکی از بزرگترین پلتفرمهای توسعهدهندگان جهان ارسال شد که آن را برای مدت کوتاهی از کار انداخت.

روشهای مقابله با حملات داس و دیداس

برای محافظت از سیستمها و شبکهها در برابر این نوع حملات، میتوان از ترکیبی از فناوریها و بهترین شیوهها استفاده کرد. در ادامه برخی از این روشها را بررسی میکنیم:

۱. استفاده از فایروال و سیستمهای تشخیص نفوذ (IDS/IPS)

این ابزارها میتوانند ترافیک ورودی را تحلیل کرده و ترافیک مخرب را مسدود کنند.

۲. استفاده از شبکههای تحویل محتوا (CDN)

شبکههای تحویل محتوا با توزیع ترافیک در میان سرورهای مختلف، اثر حمله را کاهش میدهند.

۳. خدمات محافظت از دیداس

سرویسهایی مانند Cloudflare و Akamai قادر به شناسایی و مسدود کردن ترافیک مخرب هستند.

۴. بهروزرسانی مداوم نرمافزارها

بروزرسانی نرمافزارها و سیستمعاملها میتواند از سوءاستفاده مهاجمان از حفرههای امنیتی که میتوانند منجر به این نوع حملات شوند، جلوگیری کند. در این زمینه میتوان از ضد بدافزارها استفاده کرد. برای اطلاعات بیشتر پیشنهاد میکنیم مطلب «ضد بدافزار چیست؟» را نیز مطالعه کنید.

آنچه درباره تعریف حمله داس و دیداس گفتیم

حمله داس و دیداس از مهمترین و پیچیدهترین تهدیدات امنیت سایبری هستند که میتوانند به طور جدی عملکرد سیستمها، شبکهها و وبسایتها را مختل کنند. این حملات، با استفاده از روشهای مختلف و بهرهگیری از ضعفهای موجود در سرویسهای قانونی، میتوانند دسترسی کاربران به خدمات را محدود کرده و خسارات مالی، فنی و اعتباری قابلتوجهی به سازمانها وارد کنند.

در نهایت، برای کاهش خطرات ناشی از این حملات، سازمانها باید به طور مداوم زیرساختهای امنیتی خود را تقویت کنند و از تدابیر حفاظتی و فناوریهای پیشرفته بهرهمند شوند. آمادگی و واکنش سریع در برابر این حملات میتواند تفاوت میان یک اختلال کوتاهمدت و آسیبهای گسترده و جبرانناپذیر را مشخص کند. در دنیای امروز، امنیت سایبری دیگر یک انتخاب نیست، بلکه یک نیاز حیاتی و انکارناپذیر است که تضمینکننده پایداری و موفقیت سازمانها خواهد بود.

در صورتی که به خدمات محافظت از سیستم در برابر حملات سایبری نیازمند هستید از بخش خدمات تیم قرمز شرکت نتبان شریف دیدن کنید و خدمات مورد نیاز خود را انتخاب کنید. کارشناسان ما آماده پاسخگویی به نیازهای شما هستند. در این زمینه پیشنهاد میکنیم مطلب «Red Team چیست؟» را مطالعه کنید.